电脑探针是干什么用的,电脑系统探针怎么设置的

1.creo7.0仿真探针怎么用?

2.家里电脑被安装了php探针是干嘛的?

3.三菱PLC系统有探针功能

4.鲁大师的测温功能是怎么做到的?测温原理介绍

5.雷尼绍探头报警3092探针打开,发那科系统请问该问题如何解决

打开模板选项——进入设置文本风格——具体设置如下(类型选择PROPERTIES,颜色因为你的图纸背景是黑色的可以选择蓝色或者其他颜色,效果那里一定要选为可见,设置完成后点关闭,再按仿真电压探针就可以显示电压值)

另外还有一个原因就是仿真显示没有勾选显示探针数值,解决方法如下:

在系统菜单下选择Animated Circuits Configuration(设置动画选项)——

将右上第一个选项勾选上即可

弄了很久啦- -!

creo7.0仿真探针怎么用?

阿江的Windows 2000服务器安全设置教程

前言

其实,在服务器的安全设置方面,我虽然有一些经验,但是还谈不上有研究,所以我写这篇文章的时候心里很不踏实,总害怕说错了会误了别人的事。

本文更侧重于防止ASP漏洞攻击,所以服务器防黑等方面的讲解可能略嫌少了点。

基本的服务器安全设置

安装补丁

安装好操作系统之后,最好能在托管之前就完成补丁的安装,配置好网络后,如果是2000则确定安装上了SP4,如果是2003,则最好安装上SP1,然后点击开始→Windows Update,安装所有的关键更新。

安装杀毒软件

虽然杀毒软件有时候不能解决问题,但是杀毒软件避免了很多问题。我一直在用诺顿2004,据说2005可以杀木马,不过我没试过。还有人用瑞星,瑞星是确定可以杀木马的。更多的人说卡巴司机好,不过我没用过。

不要指望杀毒软件杀掉所有的木马,因为ASP木马的特征是可以通过一定手段来避开杀毒软件的查杀。

设置端口保护和防火墙、删除默认共享

都是服务器防黑的措施,即使你的服务器上没有IIS,这些安全措施都最好做上。这是阿江的盲区,大概知道屏蔽端口用本地安全策略,不过这方面的东西网上攻略很多,大家可以擞出来看看,晚些时候我或者会复制一些到我的网站上。

权限设置

阿江感觉这是防止ASP漏洞攻击的关键所在,优秀的权限设置可以将危害减少在一个IIS站点甚至一个虚拟目录里。我这里讲一下原理和设置思路,聪明的朋友应该看完这个就能解决问题了。

权限设置的原理

WINDOWS用户,在WINNT系统中大多数时候把权限按用户(组)来划分。在开始→程序→管理工具→计算机管理→本地用户和组管理系统用户和用户组。

NTFS权限设置,请记住分区的时候把所有的硬盘都分为NTFS分区,然后我们可以确定每个分区对每个用户开放的权限。文件(夹)上右键→属性→安全在这里管理NTFS文件(夹)权限。

IIS匿名用户,每个IIS站点或者虚拟目录,都可以设置一个匿名访问用户(现在暂且把它叫“IIS匿名用户),当用户访问你的网站的.ASP文件的时候,这个.ASP文件所具有的权限,就是这个“IIS匿名用户所具有的权限。

权限设置的思路

要为每个独立的要保护的个体(比如一个网站或者一个虚拟目录)创建一个系统用户,让这个站点在系统中具有惟一的可以设置权限的身份。

在IIS的站点属性或者虚拟目录属性→目录安全性→匿名访问和验证控制→编辑→匿名访问→编辑填写刚刚创建的那个用户名。

设置所有的分区禁止这个用户访问,而刚才这个站点的主目录对应的那个文件夹设置允许这个用户访问(要去掉继承父权限,并且要加上超管组和SYSTEM组)。

这样设置了之后,这个站点里的ASP程序就只有当前这个文件夹的权限了,从探针上看,所有的硬盘都是红叉叉。

我的设置方法

我是先创建一个用户组,以后所有的站点的用户都建在这个组里,然后设置这个组在各个分区没病权限。然后再设置各个IIS用户在各在的文件夹里的权限。

因为比较多,所以我很不想写,其实知道了上面的原理,大多数人都应该懂了,除非不知道怎么添加系统用户和组,不知道怎么设置文件夹权限,不知道IIS站点属性在那里。真的有那样的人,你也不要着急,要沉住气慢慢来,具体的方法其实自己也能摸索出来的,我就是这样。当然,如果我有空,我会写我的具体设置方法,很傲能还会配上。

改名或卸载不安全组件

不安全组件不惊人

我的在阿江探针1.9里加入了不安全组件检测功能(其实这是参考7i24的代码写的,只是把界面改的友好了一点,检测方法和他是基本一样的),这个功能让很多站长吃惊不小,因为他发现他的服务器支持很多不安全组件。

其实,只要做好了上面的权限设置,那么FSO、XML、strem都不再是不安全组件了,因为他们都没有跨出自己的文件夹或者站点的权限。那个欢乐时光更不用怕,有杀毒软件在还怕什么时光啊。

最危险的组件是WSH和Shell,因为它可以运行你硬盘里的EXE等程序,比如它可以运行提升程序来提升SERV-U权限甚至用SERVU来运行更高权限的系统程序。

卸载最不安全的组件

最简单的办法是直接卸载后删除相应的程序文件。将下面的代码保存为一个.BAT文件,

regsvr32/u C:WINNTSystem32wshom.ocx

del C:WINNTSystem32wshom.ocx

regsvr32/u C:WINNTsystem32shell32.dll

del C:WINNTsystem32shell32.dll

然后运行一下,WScript.Shell, Shell.application, WScript.Network就会被卸载了。可能会提示无法删除文件,不用管它,重启一下服务器,你会发现这三个都提示“×安全了。

改名不安全组件

需要注意的是组件的名称和Clsid都要改,并且要改彻底了。下面以Shell.application为例来介绍方法。

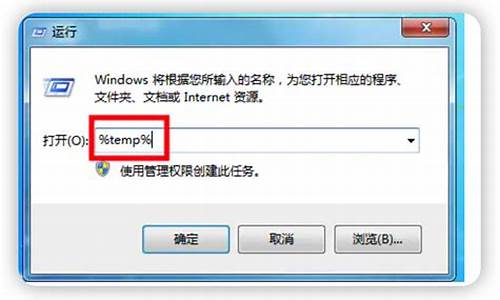

打开注册表编辑器开始→运行→regedit回车,然后编辑→查找→填写Shell.application→查找下一个,用这个方法能找到两个注册表项:“{13709620-C279-11CE-A49E-444553540000}和“Shell.application。为了确保万无一失,把这两个注册表项导出来,保存为 .reg 文件。

比如我们想做这样的更改

13709620-C279-11CE-A49E-444553540000 改名为 13709620-C279-11CE-A49E-444553540001

Shell.application 改名为 Shell.application_ajiang

那么,就把刚才导出的.reg文件里的内容按上面的对应关系替换掉,然后把修改好的.reg文件导入到注册表中(双击即可),导入了改名后的注册表项之后,别忘记了删除原有的`那两个项目。这里需要注意一点,Clsid中只能是十个数字和ABCDEF六个字母。

下面是我修改后的代码(两个文件我合到一起了):

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540001}]

@="Shell Automation Service"

[HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540001}InProcServer32]

@="C:WINNTsystem32shell32.dll"

"ThreadingModel"="Apartment"

[HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540001}ProgID]

@="Shell.Application_ajiang.1"

[HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540001}TypeLib]

@="{50a7e9b0-70ef-11d1-b75a-00a0c90564fe}"

[HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540001}Version]

@="1.1"

[HKEY_CLASSES_ROOTCLSID{13709620-C279-11CE-A49E-444553540001}VersionIndependentProgID]

@="Shell.Application_ajiang"

[HKEY_CLASSES_ROOTShell.Application_ajiang]

@="Shell Automation Service"

[HKEY_CLASSES_ROOTShell.Application_ajiangCLSID]

@="{13709620-C279-11CE-A49E-444553540001}"

[HKEY_CLASSES_ROOTShell.Application_ajiangCurVer]

@="Shell.Application_ajiang.1"

你可以把这个保存为一个.reg文件运行试一下,但是可别就此了事,因为万一黑客也看了我的这篇文章,他会试验我改出来的这个名字的。

防止列出用户组和系统进程

我在阿江ASP探针1.9中结合7i24的方法利用getobject("WINNT")获得了系统用户和系统进程的列表,这个列表可能会被黑客利用,我们应当隐藏起来,方法是:

开始→程序→管理工具→服务,找到Workstation,停止它,禁用它。

防止Serv-U权限提升

其实,注销了Shell组件之后,侵入者运行提升工具的可能性就很小了,但是prel等别的脚本语言也有shell能力,为防万一,还是设置一下为好。

用Ultraedit打开ServUDaemon.exe查找Ascii:LocalAdministrator,和#l@$ak#.lk;0@P,修改成等长度的其它字符就可以了,ServUAdmin.exe也一样处理。

另外注意设置Serv-U所在的文件夹的权限,不要让IIS匿名用户有读取的权限,否则人家下走你修改过的文件,照样可以分析出你的管理员名和密码。

利用ASP漏洞攻击的常见方法及防范

一般情况下,黑客总是瞄准论坛等程序,因为这些程序都有上传功能,他们很容易的就可以上传ASP木马,即使设置了权限,木马也可以控制当前站点的所有文件了。另外,有了木马就然后用木马上传提升工具来获得更高的权限,我们关闭shell组件的目的很大程度上就是为了防止攻击者运行提升工具。

如果论坛管理员关闭了上传功能,则黑客会想办法获得超管密码,比如,如果你用动网论坛并且数据库忘记了改名,人家就可以直接下载你的数据库了,然后距离找到论坛管理员密码就不远了。

作为管理员,我们首先要检查我们的ASP程序,做好必要的设置,防止网站被黑客进入。另外就是防止攻击者使用一个被黑的网站来控制整个服务器,因为如果你的服务器上还为朋友开了站点,你可能无法确定你的朋友会把他上传的论坛做好安全设置。这就用到了前面所说的那一大堆东西,做了那些权限设置和防提升之后,黑客就算是进入了一个站点,也无法破坏这个网站以外的东西。

家里电脑被安装了php探针是干嘛的?

实时仿真探针 - 允许查看和保存特定点的仿真研究的结果数量,或特定曲面的最大值或最小值,是配合实时仿真使用的。

特定点的显示结果数量值,以及模型上选定位置的坐标。 选定曲面或顶层模型的结果数量的最大值。 选定曲面或顶层模型的结果数量的最小值。 结果随时间变化的图形。 结构、模态或稳态热研究的结果历史记录。实时仿真(Creo Simulation Live)对电脑要求有点高,旧电脑都没法玩了!

三菱PLC系统有探针功能

PHP探针

可以实时查看服务器硬盘资源、内存占用、网卡流量、系统负载、服务器时间等信息,1秒钟刷新一次。

以及包括服务器IP地址,Web服务器环境监测,php等信息。

注意:有些服务器做了权限设置,禁止PHP读取硬件信息,所以无法显示内存、硬盘、和网卡流量等信息

用于Linux系统(不推荐使用于Windows系统)。

鲁大师的测温功能是怎么做到的?测温原理介绍

有。探针功能是指位置锁存功能,能锁存外部DI信号或电机Z信号发生变化时的位置信息。三菱PLC系统plc定位指令,输出高速脉冲信号,控制步进电机带动旋钮转动,搭载有探针功能,帮助用户实时掌握自身的位置信息。

雷尼绍探头报警3092探针打开,发那科系统请问该问题如何解决

有些人在使用鲁大师时,会好奇鲁大师的测温功能是如何做到的,下面我就带大家一起来看看测温原理介绍吧。

鲁大师的测温功能是如何做到的呢?一个东西要想知道他的温度,那么必须要有硬件支持,比如温度探针,或者电子束扫描,然后写入到BIOS里面。(BIOS是最底层的硬件信息芯片,电脑能否运行,温控系统什么的,必须要靠BIOS),鲁大师测量温度的原理是和bios连起来,然后直接获得温度。把bios显示的温度显示在软件上。有些软件不但可以测温而且还可以降温,但降温软件似乎不太管用,只是通过软件的手段优化了CPU而已,前几年比较流行,CPU主要靠散热风扇的。

计算机规范,当芯片温度超过60?的时候,会产生电子偏移。如果温度在高的话,BIOS的温控系统会起作用,断电保护,或者降频,起到一个不被烧毁的作用。很多人都说电脑80?90?100?电脑还运行,您说这可能吗?开水多少度。如果真的100?您的电脑外壳早变形了。最准确的温度是在BIOS里面。

现在说说硬件信息。其实也是采用的BIOS读取技术,如果芯片里面本来就没有硬件信息,鲁大师怎么会识别。应该说软件测的与BIOS里面的温度,其来源都是一样的,都是读取的I/O芯片里面的数据,也就是说其原始来源相同。

可是为什么有些软件读取的数据与BIOS里面的就不一样呢?这主要是因为主板的结构花样太多,软件不能适应的原因,比如测温芯片,有的是与兼具其它功能的芯片集成在一起的,有的是单独的功能,有的是温度传感器集成在内部(主要是主板温度传感器),有的是通过连线独立安装在主板上,CPU温度传感器虽然都安装在CPU下面,但由于走线不同,在加之I/O芯片不同,软件无能为力的时候多。

所以不要一味的坚信软件的数据。

用手模,凉,20度以下

感觉不到温度,35度左右

温,40度

略热,45度

热可忍受,50度

热不可忍受,60度

烫手,70度

不能碰,80度

烧伤,90度以上

参数6200到6203的参数改对没有、

6200 左起第二位 改1 ,右起第二位改1

6201 右起第二位改1

6203 右起第二位改1

或者查看程式探点是不是超程或者其它

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。